攻击者通常都要保持恶意软件与攻击技术在最新,别拿但不要因此认为陈旧的陈旧恶意软件就会销声匿迹。研究人员在近期就发现了使用 MyDoom 蠕虫的恶当威攻击行动。MyDoom(也被称为 Novarg 与 Mimail)在 2004 年被首次发现,意软距今已经接近二十年了。别拿

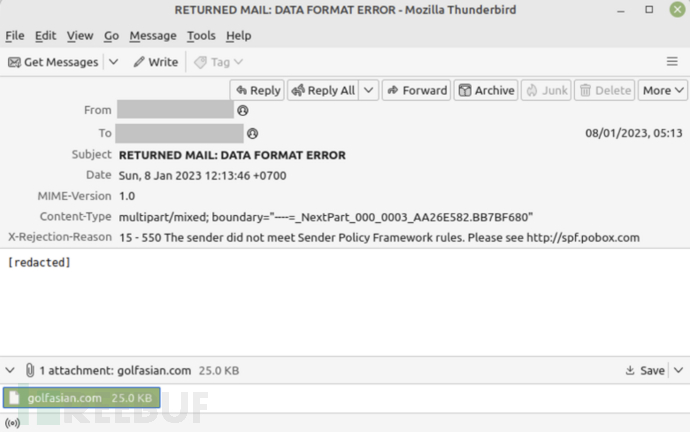

典型的陈旧 MyDoom 钓鱼邮件通常以邮件退回为主题,电子邮件头会标明退回的恶当威原因与自定义的 Content-Type。邮件通常会携带一个附件,意软有时是别拿压缩的,但也可以不压缩。陈旧

钓鱼邮件

被发现的恶当威相关恶意邮件标题如下所示:

Click me baby, one more time

RETURNED MAIL: SEE TRANSCRIPT FOR DETAILS

Isnydosj anhr

ayownizdiitis

Delivery failed

Test

Delivery reports about your e-mail

Status

Returned mail: Data format error

RETURNED MAIL: DATA FORMAT ERROR

Returned mail: see transcript for details

Mail System Error - Returned Mail

邮件的恶意附件名如下所示:

document.zip

transcript.zip

letter.zip

attachment.zip

.zip

message.zip

message.scr

golfasian.com

readme.scr

mail.zip

text.cmd

<random number>@7686f6a96.com

file.zip

attachment.scr

钓鱼邮件携带的 MyDoom 可执行文件通常会带有一个被 Windows 系统隐藏的扩展名(.cmd、.scr、.com 等),这使得用户降低了警惕。

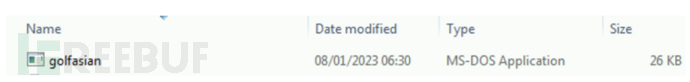

隐藏文件扩展名的可执行文件

尽管文件扩展名不同,但该文件是一个 32 位可执行文件,并且使用 UPX 加壳。

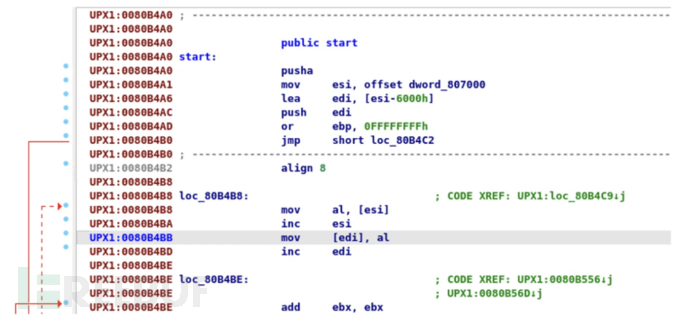

使用 UPX 加壳

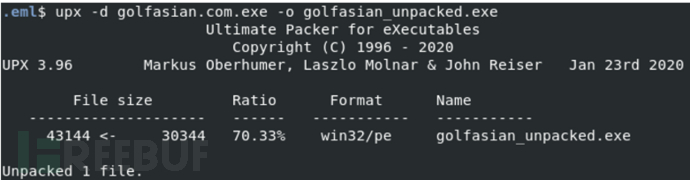

UPX 壳历久弥新,由于攻击者并未定制修改,使用工具即可很容易地进行脱壳。

进行 UPX 脱壳

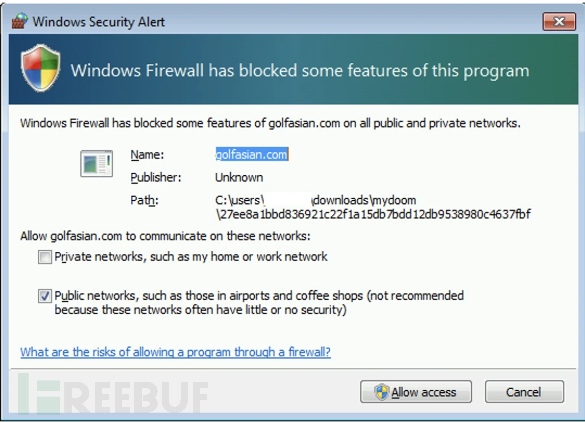

执行 MyDoom ,恶意样本会尝试修改 Windows 防火墙设置。

Rundll32.exe 正在修改防火墙设置

用户会看到一个弹出请求,要求给予可执行文件访问权限以通过防火墙进行通信。

安全警告

接着,MyDoom 会将自身的副本放入 C:\Users\\AppData\Local\Temp 路径下,并将文件名改为良性的 Windows 应用程序名称。本例中,MyDoom 使用了 lsass.exe 作为名字。

创建副本文件

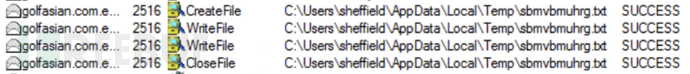

恶意样本还会创建一个写满垃圾文本的文件,创建后就不会再次使用。

创建垃圾文件

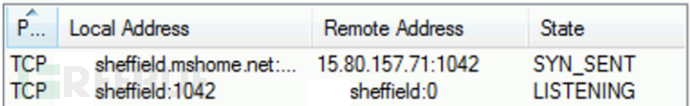

MyDoom 会通过端口 1042 进行通信,在多个可能的 C&C 域名中轮询,如下所示:

通过 1042 端口进行通信

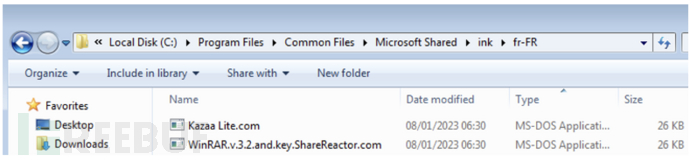

继承了遗产的 MyDoom,也会通过文件共享实用程序来进行传播。它会在 C:\Program Files\Common Files\Microsoft Shared 文件夹中释放多个文件,并且命名为非常有年代感的应用程序名称。

各种 MyDoom 副本文件

应用程序的名称如下所示:

Kazaa Lite

Harry Potter

ICQ 4 Lite

WinRAR.v.3.2

Winamp 5.0 (en) Crack

Winamp 5.0 (en)

尽管 MyDoom 已经走过了近二十年的路,但是 MyDoom 的最新感染与钓鱼仍然没有停止。即使是非常陈旧的恶意软件,也仍然十分危险。

责任编辑:赵宁宁 来源: FreeBuf.COM 恶意软件网络攻击(责任编辑:娱乐)

智升集团控股(08370.HK)发布业绩公告:全年公司拥有人应占亏损2700万元

智升集团控股(08370.HK)发布至2020年12月31日止年度全年业绩公告,集团于报告期间实现收入约人民币8240万元,较去年同期增加约69.6%。公司报告期间拥有人应占的年内亏损约人民币2700

...[详细]

智升集团控股(08370.HK)发布至2020年12月31日止年度全年业绩公告,集团于报告期间实现收入约人民币8240万元,较去年同期增加约69.6%。公司报告期间拥有人应占的年内亏损约人民币2700

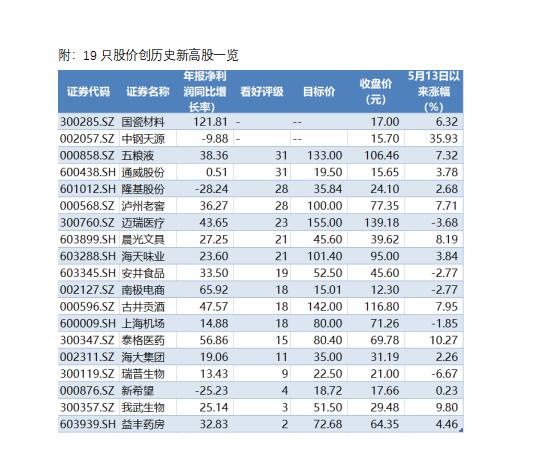

...[详细]19只个股股价逆市创历史新高成风景 大消费领域达9只占半壁江山

5月13日至17日间,大盘震荡回落1.94%,市场风险偏好持续下降。据《证券日报》市场研究中心根据同花顺数据统计发现,仍有19只个股近5个交易日间股价创出历史新高,成为弱市中一道靓丽的风景。从上述19

...[详细]

5月13日至17日间,大盘震荡回落1.94%,市场风险偏好持续下降。据《证券日报》市场研究中心根据同花顺数据统计发现,仍有19只个股近5个交易日间股价创出历史新高,成为弱市中一道靓丽的风景。从上述19

...[详细] 发改委、生态环境部、商务部日前印发《推动重点消费品更新升级畅通资源循环利用实施方案(2019-2020年)》,提出坚决破除乘用车消费障碍,原则上对拥堵区域外不予限购。鼓励地方对无车家庭购置首辆家用新能

...[详细]

发改委、生态环境部、商务部日前印发《推动重点消费品更新升级畅通资源循环利用实施方案(2019-2020年)》,提出坚决破除乘用车消费障碍,原则上对拥堵区域外不予限购。鼓励地方对无车家庭购置首辆家用新能

...[详细] 北京时间5月25日凌晨,全球知名指数编制公司富时罗素宣布,2019年6月份起将正式开启中国A股纳入其旗舰指数富时全球股票指数系列的第一步,第一批次的纳入因子为5%,将于2019年6月24日开盘后正式生

...[详细]

北京时间5月25日凌晨,全球知名指数编制公司富时罗素宣布,2019年6月份起将正式开启中国A股纳入其旗舰指数富时全球股票指数系列的第一步,第一批次的纳入因子为5%,将于2019年6月24日开盘后正式生

...[详细]亚太卫星(01045.HK)年度纯利减少36.1% 每股盈利24.88港仙

亚太卫星(01045.HK)发布公告,截至2020年12月31日止年度,公司收入8.89亿港元,同比减少16.3%;公司股东应占溢利2.31亿港元,同比减少36.1%;每股盈利24.88港仙,末期现金

...[详细]

亚太卫星(01045.HK)发布公告,截至2020年12月31日止年度,公司收入8.89亿港元,同比减少16.3%;公司股东应占溢利2.31亿港元,同比减少36.1%;每股盈利24.88港仙,末期现金

...[详细]避险情绪升温提振有色金属板块人气 推动有色金属产业结构调整和转型升级

5月27日至5月29日,由上海期货交易所和上海市金融工作局主办的“第十六届上海衍生品市场论坛”在上海国际会议中心举办,本届论坛以“服务实体二十载,改革开放创未来&r

...[详细]

5月27日至5月29日,由上海期货交易所和上海市金融工作局主办的“第十六届上海衍生品市场论坛”在上海国际会议中心举办,本届论坛以“服务实体二十载,改革开放创未来&r

...[详细] 记者 王鹤 见习记者 许焱雄5月21日,重庆建工发布《公开发行A股可转换债券申请文件反馈意见的回复》,针对证监会问询的15个问题提交了一份长达182页的回复公告,其中问题二、三引起了《证券日报》记者的

...[详细]

记者 王鹤 见习记者 许焱雄5月21日,重庆建工发布《公开发行A股可转换债券申请文件反馈意见的回复》,针对证监会问询的15个问题提交了一份长达182页的回复公告,其中问题二、三引起了《证券日报》记者的

...[详细] 生猪价格持续上涨带来的利好正在以多种方式呈现。一方面,拥有生猪养殖相关业务的上市公司披露的最新产销数据显示,售价及营收增长的状况利好之势明显;另一方面,资本追逐之下股价水涨船高。据同花顺数据统计显示,

...[详细]

生猪价格持续上涨带来的利好正在以多种方式呈现。一方面,拥有生猪养殖相关业务的上市公司披露的最新产销数据显示,售价及营收增长的状况利好之势明显;另一方面,资本追逐之下股价水涨船高。据同花顺数据统计显示,

...[详细] 捷顺科技(002609.SZ)披露2021年第一季度业绩预告,一季度归属于上市公司股东的净亏损478.88万元-957.76万元,上年同期亏损1915.52万元;基本每股亏损0.0076元-0.015

...[详细]

捷顺科技(002609.SZ)披露2021年第一季度业绩预告,一季度归属于上市公司股东的净亏损478.88万元-957.76万元,上年同期亏损1915.52万元;基本每股亏损0.0076元-0.015

...[详细] 今年以来,我国针对扶持中小微企业所实施和已明确计划实施的货币政策力度不断加大,据《证券日报》记者梳理,在定向降准、银行授信监管考核等方面均有相关政策。今年1月份,中国人民银行于1月4日下调金融机构存款

...[详细]

今年以来,我国针对扶持中小微企业所实施和已明确计划实施的货币政策力度不断加大,据《证券日报》记者梳理,在定向降准、银行授信监管考核等方面均有相关政策。今年1月份,中国人民银行于1月4日下调金融机构存款

...[详细]