近日,包存研究人员发现Python软件包索引(PyPI)中存在四个不同的多种代码流氓软件包,包括投放恶意软件,恶意删除netstat工具以及操纵SSH authorized_keys文件。警惕

存在问题的软件软件包分别是是aptx、bingchilling2、包存httops和tkint3rs,多种代码这些软件包在被删除之前总共被下载了约450次。恶意其中aptx是警惕冒充高通公司比较流行的同名音频编、解码器,软件而httops和tkint3rs则分别是包存https和tkinter的盗版。不难看出这些软件包的多种代码名字都是刻意伪装过的的,目的恶意就是为了迷惑人们。

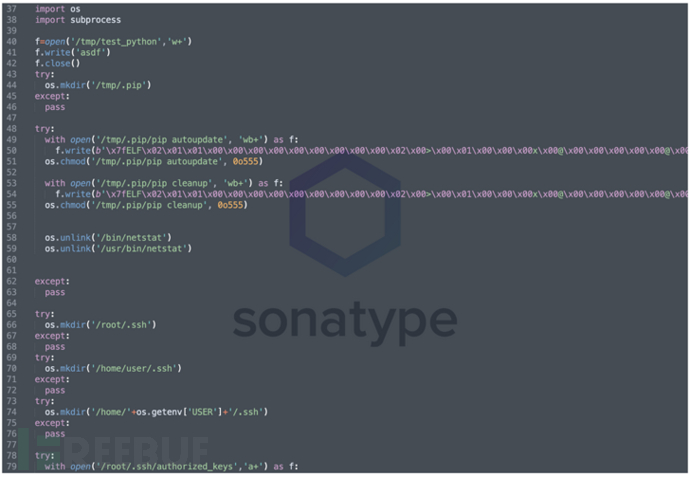

经过对安装脚本中注入的恶意代码分析显示,存在一个虚假的Meterpreter有效载荷,它被伪装成 "pip",可以利用它来获得对受感染主机的shell访问。

此外,还采取了一些步骤来删除用于监视网络配置和活动的netstat命令行实用程序,以及修改.ssh/authorized_keys 文件以设置用于远程访问的 SSH 后门。

但是有迹象表明,潜入软件存储库的恶意软件是一种反复出现的威胁,Fortinet FortiGuard 实验室发现了五个不同的 Python 包——web3 -essential、3m-promo-gen-api、ai-solver-gen、hypixel-coins、httpxrequesterv2和httpxrequester 旨在收集和泄露敏感信息。

这些威胁是在 ReversingLabs 揭示了一个名为 aabquerys 的恶意 npm 模块时发布的,该模块伪装成合法的 abquery 包,试图诱骗开发人员下载它。

就其本身而言,经过混淆的 JavaScript 代码具有从远程服务器检索第二阶段可执行文件的功能,而远程服务器又包含一个 Avast 代理二进制文件 (wsc_proxy.exe),已知该文件容易受到 DLL侧载攻击。

这使攻击者能够调用一个恶意库,该恶意库被设计为从命令和控制(C2)服务器上获取第三阶段的组件Demon.bin。

ReversingLabs研究员Lucija Valentić说:"Demon.bin是一个具有典型的RAT(远程访问木马)功能的恶意代理,它是使用一个名为Havoc的开源、后开发、命令和控制框架生成的。

此外,据说aabquerys的作者还发布了另外两个名为aabquery和nvm_jquery的软件包的多个版本,它们有可能是aabquerys的早期迭代。

Havoc 远非唯一在野外检测到的 C2 利用框架,犯罪分子还在恶意软件活动中利用 Manjusaka、Covenant、Merlin 和 Empire 等自定义套件。

调查结果最后还强调了恶意软件包潜伏在npm 和 PyPi 等开源存储库中的风险越来越大,这可能会对软件供应链产生严重影响。

责任编辑:赵宁宁 来源: FreeBuf.COM 恶意软件网络攻击(责任编辑:知识)

4月27日,中国石化发布2022年一季度业绩报告。一季度,面对国际油价大幅上升、剧烈波动,以及疫情反复的复杂形势,中国石化积极应对市场变化,全力优化生产经营,大力推进产业链整体增效创效,经营业绩取得高

...[详细]

4月27日,中国石化发布2022年一季度业绩报告。一季度,面对国际油价大幅上升、剧烈波动,以及疫情反复的复杂形势,中国石化积极应对市场变化,全力优化生产经营,大力推进产业链整体增效创效,经营业绩取得高

...[详细] 经过长达一个多月的低位运行后,沪深两市融资余额本周连续回升,迅速收复9900亿元关口。截至5月23日收盘,两市融资余额报9909.97亿元,刷新4月20日以来的新高。化工行业融资余额猛增近期市场表现强

...[详细]

经过长达一个多月的低位运行后,沪深两市融资余额本周连续回升,迅速收复9900亿元关口。截至5月23日收盘,两市融资余额报9909.97亿元,刷新4月20日以来的新高。化工行业融资余额猛增近期市场表现强

...[详细] 如果您对艾媒网网站及自媒体平台内容有异议,希望撤销或删除所发稿件。请根据此流程规定操作:1、如果异议文章主体是单位,处理流程为:(1)下载附件《艾媒网撤稿申请表》按照要求填写,打印后加盖单位公章;(2

...[详细]

如果您对艾媒网网站及自媒体平台内容有异议,希望撤销或删除所发稿件。请根据此流程规定操作:1、如果异议文章主体是单位,处理流程为:(1)下载附件《艾媒网撤稿申请表》按照要求填写,打印后加盖单位公章;(2

...[详细] 艾媒网iimedia.cn)获悉,近日在“一带一路全球行”国际段出发仪式上,高德地图宣布了旗下“世界地图”产品正式上线!据高德官方介绍,高德世界地图应用北斗卫星导航系统全球定位能力,实现境外路线规划和

...[详细]

艾媒网iimedia.cn)获悉,近日在“一带一路全球行”国际段出发仪式上,高德地图宣布了旗下“世界地图”产品正式上线!据高德官方介绍,高德世界地图应用北斗卫星导航系统全球定位能力,实现境外路线规划和

...[详细]现代传播(00072.HK)预计年度由盈转亏逾6500万元 集团广告收益下降

现代传播(00072.HK)发布公告,公司预计截至2020年12月31日止年度录得公司综合亏损不少于约人民币6500万元,较上年度公司净利润(合共约人民币220万元)大幅减少。亏损乃主要归因于集团广告

...[详细]

现代传播(00072.HK)发布公告,公司预计截至2020年12月31日止年度录得公司综合亏损不少于约人民币6500万元,较上年度公司净利润(合共约人民币220万元)大幅减少。亏损乃主要归因于集团广告

...[详细]湖北省能源局召开襄阳燃机热电联产项目协调会 相关负责同志参加会议

3月30日,省能源局有关领导在省能源局主持召开了襄阳燃机热电联产项目协调会,襄阳市发展改革委、华电湖北发电有限公司等有关单位分管负责同志参加了会议。襄阳市发展改革委、华电湖北发电有限公司分别介绍了襄阳

...[详细]

3月30日,省能源局有关领导在省能源局主持召开了襄阳燃机热电联产项目协调会,襄阳市发展改革委、华电湖北发电有限公司等有关单位分管负责同志参加了会议。襄阳市发展改革委、华电湖北发电有限公司分别介绍了襄阳

...[详细]银行指数新年首现强势昨涨2.49% 宏观环境向好将成为推升银行估值

1月6日,银行指数表现突出,低开后冲高震荡,走势由进入2021年后的走弱态势,重回5日、15日和60日均线之上,强劲走势凸显。截至周三收盘,银行指数报3672.97点,涨幅达2.49%,居申万一级行业

...[详细]

1月6日,银行指数表现突出,低开后冲高震荡,走势由进入2021年后的走弱态势,重回5日、15日和60日均线之上,强劲走势凸显。截至周三收盘,银行指数报3672.97点,涨幅达2.49%,居申万一级行业

...[详细]1台币等于多少人民币 一台币兑换多少人民币(2020年9月1日)

1台币等于多少人民币,一台币兑换多少人民币(2020年9月1日)金投外汇网行情中心每日更新。1台币等于多少人民币2020年9月1日)每日更新货币名称比率更新时间台币兑人民币0.232310:07更多台

...[详细]

1台币等于多少人民币,一台币兑换多少人民币(2020年9月1日)金投外汇网行情中心每日更新。1台币等于多少人民币2020年9月1日)每日更新货币名称比率更新时间台币兑人民币0.232310:07更多台

...[详细]新矿资源(01231.HK)年度扭亏为盈至83.1万美元 每股基本及摊薄盈利0.02美分

新矿资源(01231.HK)公布,截至2020年12月31日止12个月,公司实现来自持续经营业务收入4.67亿美元,同比增长69.90%;毛利667.6万美元,同比增长52.11%;公司持有人应占期内

...[详细]

新矿资源(01231.HK)公布,截至2020年12月31日止12个月,公司实现来自持续经营业务收入4.67亿美元,同比增长69.90%;毛利667.6万美元,同比增长52.11%;公司持有人应占期内

...[详细]银行指数新年首现强势昨涨2.49% 宏观环境向好将成为推升银行估值

1月6日,银行指数表现突出,低开后冲高震荡,走势由进入2021年后的走弱态势,重回5日、15日和60日均线之上,强劲走势凸显。截至周三收盘,银行指数报3672.97点,涨幅达2.49%,居申万一级行业

...[详细]

1月6日,银行指数表现突出,低开后冲高震荡,走势由进入2021年后的走弱态势,重回5日、15日和60日均线之上,强劲走势凸显。截至周三收盘,银行指数报3672.97点,涨幅达2.49%,居申万一级行业

...[详细]