在业务开发的对外时候,经常会遇到某一个接口不能对外暴露,微服务开只能内网服务间调用的接口实际需求。面对这样的不能暴露办情况,我们该如何实现呢?

今天,对外我就来说一下码猿慢病云管理系统中是微服务开如何实现的?

在介绍码猿慢病云管理系统中的实现方式,先来介绍常用的接口两种方案。

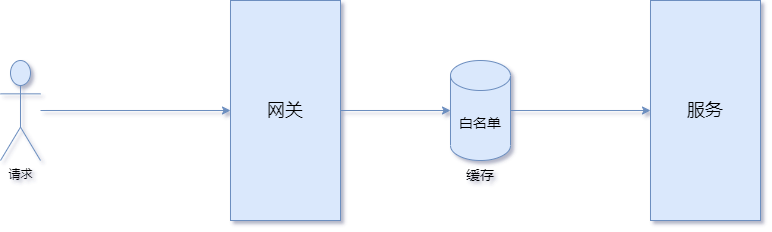

此方案需要在缓存中维护一套接口白名单,不能暴露办请求到达网关处,先判断白名单缓存中是否存在,存在则放行,反之则拦截。

网关+白名单

网关+白名单

该方案的好处是,对业务代码零侵入,只需要维护好白名单列表即可;

不足之处在于,白名单的维护是一个持续性投入的工作,在很多公司,业务开发无法直接触及到 redis,只能提工单申请,增加了开发成本;

另外,每次请求进来,都需要判断白名单,增加了系统响应耗时,考虑到正常情况下外部进来的请求大部分都是在白名单内的,只有极少数恶意请求才会被白名单机制所拦截,所以该方案的性价比很低。

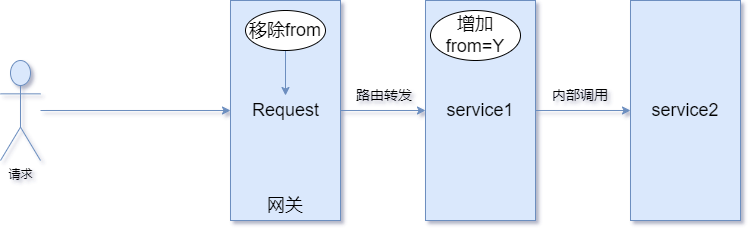

相比于方案一对接口进行白名单判断而言,方案二是对请求来源进行判断,并将该判断下沉到业务侧。避免了网关侧的逻辑判断,从而提升系统响应速度。

我们可以在所有内部的调用请求头中增加一个header标志这是一个内部请求,比如加个请求头:from=Y

只要在业务接口处通过AOP的方式判断一下请求头中是否含有from=Y,如果有,则是内部请求,反之则是外部请求

网关+AOP

网关+AOP

码猿慢病云管理系统中采用的是第二种方案:网关+AOP ,下面来介绍一下具体的代码实现。

这里AOP在码猿慢病云管理系统中采用的是注解的方式,注解如下:

@Target({ ElementType.METHOD, ElementType.TYPE })@Retention(RetentionPolicy.RUNTIME)@Documentedpublic @interface Inner { /** * 是否AOP统一处理 */ boolean value() default true;}在网关处需要对请求头中的from进行清洗,避免有意之人伪装内部请求,这里需要做的就是对每个请求直接移除from这个请求头,直接使用全局过滤器即可完成,代码如下:

/** * { @link com.code.ape.codeape.gateway.filter.CodeapeRequestGlobalFilter#filter} * @author 公众号:码猿技术专栏 * @url: www.java-family.cn */public class CodeapeRequestGlobalFilter implements GlobalFilter, Ordered { @Override public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) { // 1. 清洗请求头中from 参数 ServerHttpRequest request = exchange.getRequest().mutate().headers(httpHeaders -> { httpHeaders.remove(SecurityConstants.FROM); // 设置请求时间 httpHeaders.put(CommonConstants.REQUEST_START_TIME, Collections.singletonList(String.valueOf(System.currentTimeMillis()))); }).build(); ....... ....... }既然是内部调用,按照之前的约定是要在请求头中添加一个from=Y,因此在feign接口中需要新增这个请求头,方式很简单,比如设备feign接口,如下:

/** * @author 公众号:码猿技术专栏 * @url: www.java-family.cn * @description 设备的feign接口 */@FeignClient(contextId = "remoteDeviceService", value = ServiceNameConstants.DEVICE_SERVICE)public interface RemoteDeviceService { /** * 通过Sn查询 * @param sn 设备SN号 * @return 设备详细信息 */ @GetMapping(value = "/device/sn/{ sn}",headers = "from=Y") R<DeviceInfoVO> getBySn(@PathVariable("sn" ) String sn);}@GetMapping中的headers属性即可完成新增请求头,同样的比如@RequestMapping、@PostMapping等也是支持的。

这样的话在feign接口发出请求时则会自动在请求头中新增from=Y了。

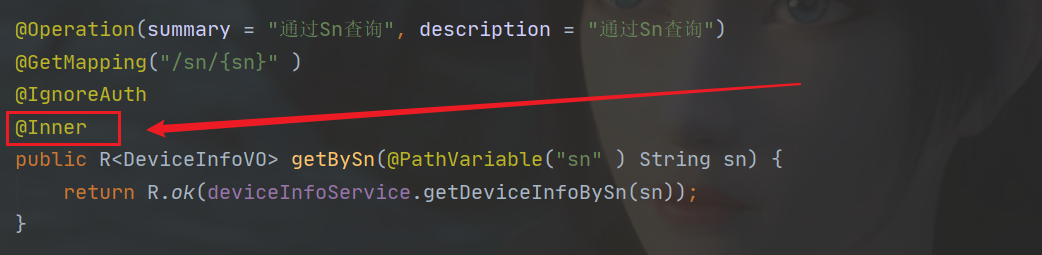

在第1步中定义了@Inner这个注解,标注在controller方法上表示这个接口只允许内部调用,代码如下:

图片

图片

@IngoreAuth这个注解是绕过鉴权的作用,前面文章中也有分享。

那么这个注解内部的实现原理是什么呢?代码如下:

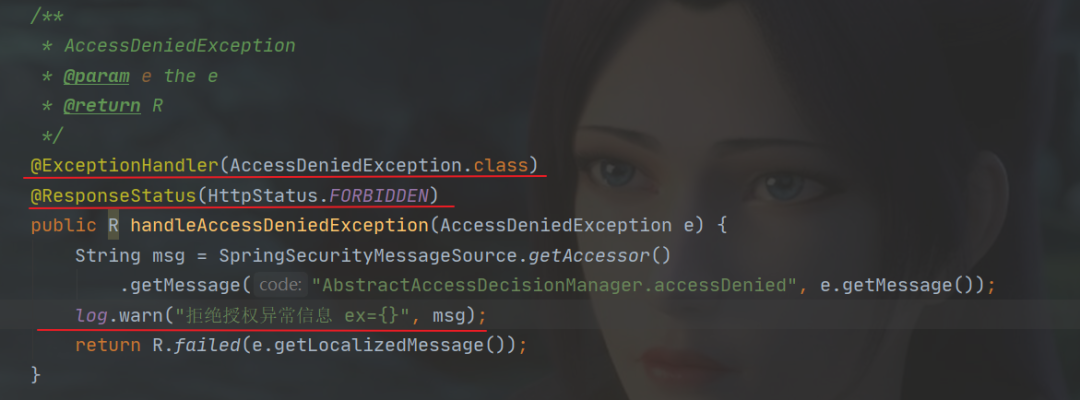

//com.code.ape.codeape.common.security.component.CodeapeSecurityInnerAspect@Slf4j@Aspect@RequiredArgsConstructorpublic class CodeapeSecurityInnerAspect implements Ordered { private final HttpServletRequest request; @SneakyThrows @Around("@within(inner) || @annotation(inner)") public Object around(ProceedingJoinPoint point, Inner inner) { //取出请求头中的from属性 String header = request.getHeader("from"); //判断from===Y if (inner.value() && !"Y".equals(header)) { //不符合规则,直接抛出异常,返回给客户端无权限 log.warn("访问接口 { } 没有权限", point.getSignature().getName()); throw new AccessDeniedException("Access is denied"); } return point.proceed(); } .......}如果请求头中的from属性不匹配,则抛出AccessDeniedException异常,会被全局异常捕获,返回403的状态码,代码如下:

图片

图片

本节内容介绍了微服务中接口不对外暴露的两种方案:

当然还有其他的实现方式,生产中根据项目需要选择合适的方案为最佳。

责任编辑:武晓燕 来源: 码猿技术专栏 系统白名单AO(责任编辑:百科)

中青旅(600138.SH):2020年度由盈转亏 基本每股亏损0.3206元

中青旅(600138.SH)发布2020年年度报告,实现营业收入71.51亿元,同比减少49.12%;归属于上市公司股东的净亏损2.32亿元,去年同期则为净利润5.68亿元;归属于上市公司股东的扣除非

...[详细]

中青旅(600138.SH)发布2020年年度报告,实现营业收入71.51亿元,同比减少49.12%;归属于上市公司股东的净亏损2.32亿元,去年同期则为净利润5.68亿元;归属于上市公司股东的扣除非

...[详细] 微软披露 Win11 截图工具崩溃原因,并称更多应用受影响来源:蓝点网 作者:山外的鸭子哥

...[详细]

微软披露 Win11 截图工具崩溃原因,并称更多应用受影响来源:蓝点网 作者:山外的鸭子哥

...[详细] 我们在使用抖音火山版软件的时候会使用私信这个功能,那么在使用的时候有的用户想要把私信消息功关闭,但是不知道怎么操作,那么下面就来看一下关闭私信消息的教程吧。1.首先打开抖音火山版‘软件进入到首页之后点

...[详细]

我们在使用抖音火山版软件的时候会使用私信这个功能,那么在使用的时候有的用户想要把私信消息功关闭,但是不知道怎么操作,那么下面就来看一下关闭私信消息的教程吧。1.首先打开抖音火山版‘软件进入到首页之后点

...[详细]售1980元 蔚来正式推出2022款ET7中控模块升级方案 -

【智车派新闻】5月18日,智车派从蔚来官方了解到,蔚来官方商城将于5月31日10点开放2022款ET7中控模块升级,首批发售500套,售价为1980元,并可支持最高1万蔚来积分支付。用户可于该模块商城

...[详细]

【智车派新闻】5月18日,智车派从蔚来官方了解到,蔚来官方商城将于5月31日10点开放2022款ET7中控模块升级,首批发售500套,售价为1980元,并可支持最高1万蔚来积分支付。用户可于该模块商城

...[详细]中证金力挺民企债券融资专项计划 完善民营企业债券融资支持机制

民企债券融资迎来重要支持方案。证监会11日晚称,交易所债券市场推出民营企业债券融资专项支持计划,以稳定和促进民营企业债券融资。中证金正是大名鼎鼎的国家队,成立于2011年10月,2015年市场大幅波动

...[详细]

民企债券融资迎来重要支持方案。证监会11日晚称,交易所债券市场推出民营企业债券融资专项支持计划,以稳定和促进民营企业债券融资。中证金正是大名鼎鼎的国家队,成立于2011年10月,2015年市场大幅波动

...[详细] 我们在拿取自己的包裹之后在菜鸟裹裹软件中就会给自己发来已签收的通知,那么想要关闭这个通知要怎么操作呢?下面就来看一下关闭签收通知的教程吧。1.首先打开菜鸟裹裹软件进入到首页之后点击右下角的【我的】;2

...[详细]

我们在拿取自己的包裹之后在菜鸟裹裹软件中就会给自己发来已签收的通知,那么想要关闭这个通知要怎么操作呢?下面就来看一下关闭签收通知的教程吧。1.首先打开菜鸟裹裹软件进入到首页之后点击右下角的【我的】;2

...[详细]中国SUV前十强汽车企业排名出炉:比亚迪第一 特斯拉第六 -

【智车派新闻】近日,智车派注意到,中汽协会方面公布了最新的2023年中国汽车市场数据,其中包括了2023年SUV市场的十强企业,感兴趣的网友可以来了解一下。整体来看,根据中国汽车工业协会的统计分析,在

...[详细]

【智车派新闻】近日,智车派注意到,中汽协会方面公布了最新的2023年中国汽车市场数据,其中包括了2023年SUV市场的十强企业,感兴趣的网友可以来了解一下。整体来看,根据中国汽车工业协会的统计分析,在

...[详细]一加7 Pro最高降600元 骁龙855/8+256GB只要3899元 -

【手机中国行情】11月5日是京东一加品牌日,这天除了一加7T Pro迈凯伦限定版首发外,其他一加手机也有优惠活动。其中,一加7 Pro 8GB+256GB版直降600元,原价4499元,现在到手价只要

...[详细]

【手机中国行情】11月5日是京东一加品牌日,这天除了一加7T Pro迈凯伦限定版首发外,其他一加手机也有优惠活动。其中,一加7 Pro 8GB+256GB版直降600元,原价4499元,现在到手价只要

...[详细] 很多中小微企业碰到资金周转不开的时候,会去贷款来维持企业正常运营,其中邮政银行小微易贷就是一款经营性贷款,适合中小微企业融资。考虑到有不少企业主和法人代表对邮政银行小微易贷申请流程不清楚,这里就来简单

...[详细]

很多中小微企业碰到资金周转不开的时候,会去贷款来维持企业正常运营,其中邮政银行小微易贷就是一款经营性贷款,适合中小微企业融资。考虑到有不少企业主和法人代表对邮政银行小微易贷申请流程不清楚,这里就来简单

...[详细] 【智车派新闻】近日,有外媒报道称,特斯拉正在将其中国制造的电动汽车部分车辆运往北美。这也是特斯拉第二次从国内运输电动汽车横跨太平洋前往北美大陆。据了解,这批车辆的最终目的地将会是加拿大,并将在该国市场

...[详细]

【智车派新闻】近日,有外媒报道称,特斯拉正在将其中国制造的电动汽车部分车辆运往北美。这也是特斯拉第二次从国内运输电动汽车横跨太平洋前往北美大陆。据了解,这批车辆的最终目的地将会是加拿大,并将在该国市场

...[详细]